2026年匿名浏览器全面评测 - 51黑料

匿名浏览器是保护在线隐私的第一道也是最重要的一道防线。在互联网追踪技术日益精密的今天,普通浏览器即使开启隐私模式也无法有效保护用户的匿名性。51暗网评测中心对市场上所有主流匿名浏览器和隐私浏览器进行了为期三个月的深度测试,从匿名性、安全性、速度、易用性和功能完整性五个维度进行了全面评估。

我们的测试环境包括多个地理位置的测试节点、多种网络条件模拟、以及专业的流量分析和指纹检测工具。每款浏览器都经过了DNS泄露测试、WebRTC泄露测试、浏览器指纹唯一性测试和JavaScript行为分析。

Tor Browser — 匿名浏览的黄金标准 - 51黑料

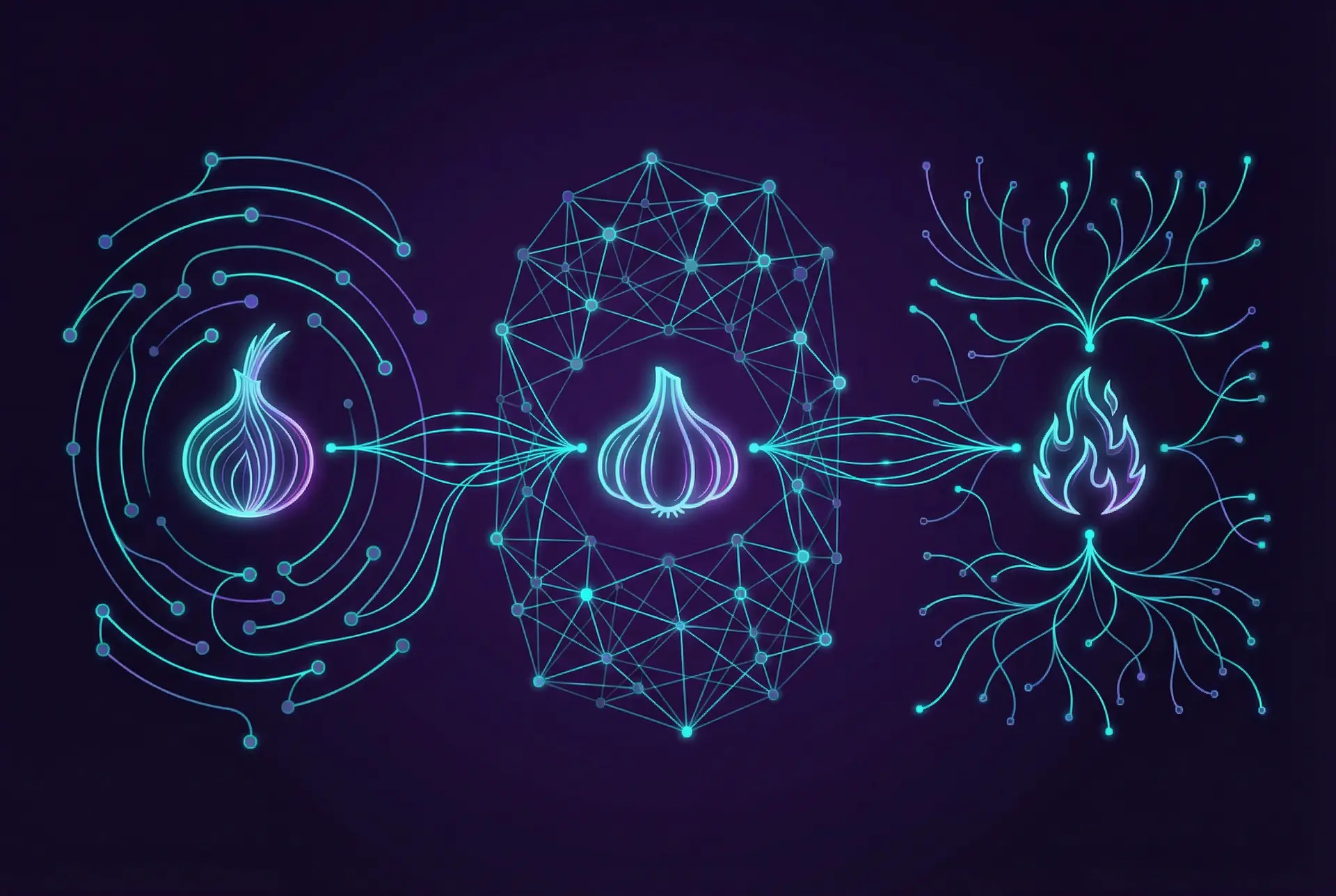

Tor Browser是由Tor Project维护的官方浏览器,基于Firefox ESR(Extended Support Release)构建。它是目前最成熟、最广泛使用的匿名浏览器,通过Tor网络的三层洋葱路由提供强大的匿名保护。

Tor Browser的核心技术

Tor Browser的匿名保护建立在多个技术层面之上。在网络层,所有流量通过三个随机选择的Tor中继节点(入口守卫、中继节点、出口节点)进行路由,每一跳都使用独立的加密密钥。在浏览器层,Tor Browser对Firefox进行了大量修改以抵御浏览器指纹识别:统一窗口大小、禁用WebGL和Canvas指纹、限制字体枚举、修改时区和语言设置等。

Tor Browser安全级别

| 安全级别 | JavaScript | 媒体播放 | 字体 | 适用场景 |

|---|---|---|---|---|

| Standard(标准) | 全部启用 | 正常 | 正常 | 日常匿名浏览 |

| Safer(更安全) | 非HTTPS站点禁用 | 点击播放 | 受限 | 敏感信息浏览 |

| Safest(最安全) | 全部禁用 | 禁用 | 受限 | 高风险场景 |

I2P — 暗网中的暗网 - 51黑料

I2P(Invisible Internet Project)是一个专注于网络内部匿名通信的覆盖网络。与Tor主要用于匿名访问公共互联网不同,I2P的设计重点是保护网络内部的点对点通信。I2P使用"大蒜路由"(Garlic Routing)技术,将多条消息捆绑在一起加密传输,比洋葱路由提供了更强的流量分析抵抗能力。

I2P的技术特点

I2P采用单向隧道设计——入站和出站流量使用不同的隧道路径,增加了流量关联攻击的难度。I2P网络中的每个节点既是客户端也是路由器,形成了一个完全分布式的网络架构。I2P内部的网站称为"eepsites",使用.i2p域名,只能通过I2P网络访问。

Freenet — 抗审查的分布式存储 - 51黑料

Freenet是一个去中心化的抗审查分布式数据存储系统。与Tor和I2P不同,Freenet的核心功能不是匿名浏览,而是匿名发布和存储内容。用户发布的内容被加密并分散存储在网络中的多个节点上,即使原始发布者离线,内容仍然可以被访问。

Freenet提供两种运行模式:Opennet模式允许自动发现和连接其他节点,适合普通用户;Darknet模式只连接用户手动添加的可信节点,提供更强的匿名保护但需要一定的社交网络基础。

Brave Browser — 主流浏览器中的隐私先锋 - 51黑料

Brave Browser虽然不是传统意义上的匿名浏览器,但它在主流浏览器中提供了最强的内置隐私保护功能。Brave基于Chromium构建,内置了广告和追踪器拦截、指纹保护、HTTPS升级等功能,并提供了集成Tor的隐私窗口。

Brave的Shields功能可以自动拦截第三方追踪器、跨站Cookie和指纹脚本,同时保持良好的网站兼容性。对于不需要Tor级别匿名保护但希望提升日常浏览隐私的用户,Brave是一个优秀的选择。

匿名浏览器综合对比 - 51黑料

| 浏览器 | 总评分 | 匿名性 | 速度 | 易用性 | 抗指纹 | 网络类型 |

|---|---|---|---|---|---|---|

| Tor Browser | 4.9/5 | 极高 | 慢 | 中等 | 极强 | 洋葱路由 |

| I2P | 4.5/5 | 极高 | 慢 | 较低 | 强 | 大蒜路由 |

| Freenet | 4.0/5 | 高 | 很慢 | 低 | 中等 | 分布式存储 |

| Brave | 4.2/5 | 中等 | 快 | 高 | 中等 | 直连/可选Tor |

| Firefox+插件 | 3.8/5 | 中等 | 快 | 中等 | 可配置 | 直连 |

Tor浏览器安全配置指南 - 51黑料

正确配置Tor浏览器对于获得最佳的匿名保护至关重要。以下是我们推荐的配置步骤。

步骤一:安全下载与验证

务必从Tor Project官网(torproject.org)下载Tor Browser,并使用PGP签名验证下载文件的完整性。这可以防止下载被篡改的恶意版本。详细的PGP验证教程请参阅安全教程。

步骤二:选择适当的安全级别

根据你的使用场景选择合适的安全级别。对于日常匿名浏览,Standard级别即可;对于访问敏感内容,建议使用Safer或Safest级别。

步骤三:配置网桥(如需要)

如果你所在的网络环境封锁了Tor的直接连接,需要配置网桥(Bridge)来绕过封锁。obfs4是目前最推荐的网桥传输协议,它可以将Tor流量伪装成普通HTTPS流量。

步骤四:避免常见错误

不要在Tor Browser中安装额外的浏览器扩展——这会增加你的浏览器指纹唯一性;不要最大化Tor Browser窗口——窗口大小是指纹识别的重要特征;不要在Tor Browser中登录个人账户——这会将你的匿名身份与真实身份关联。

视频:匿名浏览器对比评测 | 时长 18:15 | 由51暗网评测中心制作

"匿名浏览不是为了隐藏什么,而是为了保护每个人在数字世界中自由探索的权利。" —— Cipher Wang, 51暗网评测中心首席安全研究员